728x90

일단 대칭키 통신 방식에 대해 간략하게 설명하겠습니다. 통신을 할때 모든 파일은 암호화가 되어서 나가는데 이때 대칭키라는게 사용이 됩니다. 이 대칭키는 통신한 사람들끼리 모두 같은 키를 가지고 있기 때문에 서로 문서를 암호화하고 복호화 하는게 가능해집니다. 따라서 이 대칭키를 탈취 당하면 보안에 허약하다는 점이 있습니다. 대칭키와 비대칭키 RSA 인증서는 좀 더 제대로 공부 해보고 정리해보겠습니다.

키 생성

ssh key-gen -t rsa위 명령어를 이용하여 클라이언트에서 키를 생성합니다. 저는 클라이언트(윈도우) 하나와 서버(우분투) 를 이용해서 해봤습니다.

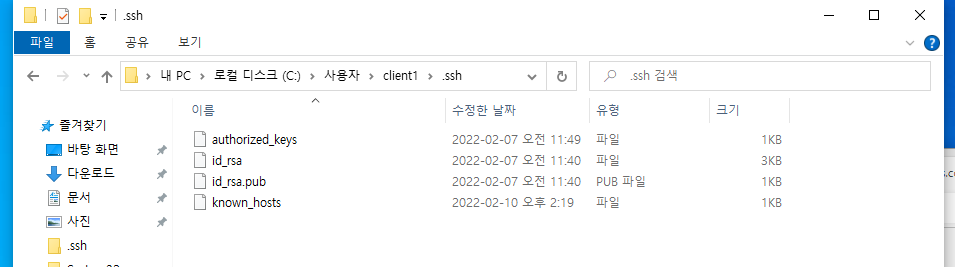

모든 컴퓨터가 이런 .ssh 를 가지고 있을텐데 위 명령어를 입력하면 .ssh 파일에 키 파일이 생성됩니다.

따로 설정해주지 않았다면 기본값으로 id_rsa , id_rsa.pub 라는 두 파일이 생성됩니다. known_hosts 다른 기기와 통신했을때 자동으로 생성되는 파일이니 무시해주세요 이번엔 대칭키를 이용한 통신이기 때문에 id_rsa.pub를 보셔야됩니다. 아마 public의 약자인거 같아요 이게 대칭키입니다.

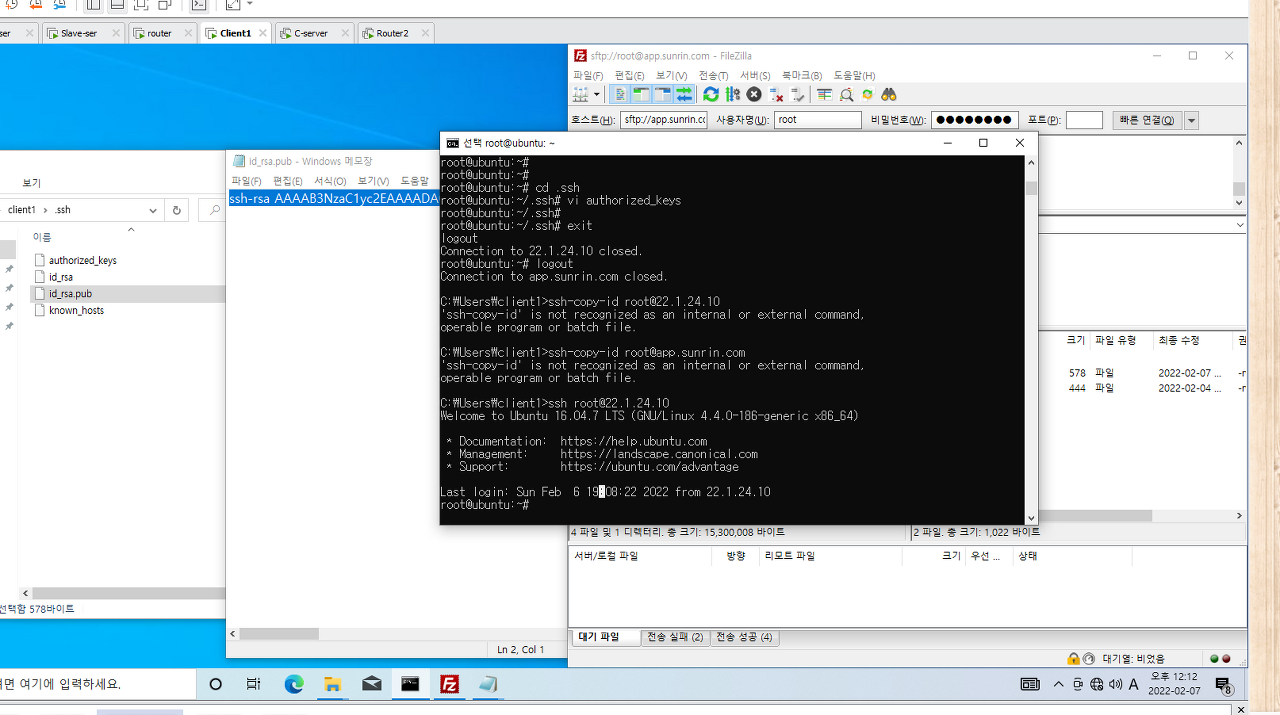

이제 서버로 가서 작업을 해야합니다. root 디렉토리 바로 밑에 .ssh 파일이 있을텐데 들어가셔서 authorized_keys 라는 파일을 만들어주셔야합니다. 이 파일이 키를 저장하는 파일이에요. 이제 이 파일에 대칭키를 넘겨주면 됩니다.

저는 파일질라를 이용해서 직접 바꿔주었습니다.

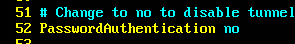

설정이 제대로 됐는지 확인해주기 위해서 ssh 파일로 들어가 이 구문을 no 로 바꿔줍니다.

해보고 접속되면 끝~

안되면 permison deny 라고 뜰거에요

728x90

'서버' 카테고리의 다른 글

| cron , crontab (0) | 2022.11.09 |

|---|---|

| history 명령어 로그 근데 SSH를 곁들인 (1) | 2022.09.04 |

| 우분투 NAT 및 정적 라우팅 (1) | 2022.02.09 |

| SSH 특정 그룹별 접속 허가 및 차단 (0) | 2022.02.08 |

| 우분투 DNS 설정 (1) | 2022.02.08 |